黑客正使用假Adobe Flash更新隐藏恶意挖矿软件

黑客正使用假Adobe Flash更新隐藏恶意挖矿软件。人们发现假冒的Adobe Flash更新被用于在计算机和网络上秘密安装数字货币挖掘恶意软件,给受影响的用户造成严重的系统性能和功耗损失。

应急响应中分析64位恶意dll的小故事

应急响应中分析64位恶意dll的小故事 下面想结合取证分析的过程,从取证经过、动静态分析、破解加密等角度入手,与大家分享一些综合性的恶意程序分析方法,相互启发,相互学习。

恶意PDF文档分析以及payload提取方法

恶意PDF文档分析以及payload提取方法。Acrobat Reader是一个可阅读、搜索、打印几乎任何类型的PDF文件并与之交互的PDF查看程序。不夸张的说,几乎每个电脑用户都安装并使用过它。由于它的用户范围广泛且安全问题频出

负载恶意软件HawkEye的VB Inject样本分析

负载恶意软件HawkEye的VB Inject样本分析。恶意软件HawkEye的利用大多都是通过钓鱼邮件分发,利用office直接启动HawkEye主体或者一些经过加密的程序,本文中的VB Inject属于后者,也把重心放在了调试这个VB程序上。

恶意域名最多的是美国,中国排名第七

恶意域名最多的是美国,中国排名第七。Palo Alto Networks 威胁情报团队 Unit42 的分析统计显示,托管恶意 URL 和散布漏洞利用工具包(EK)最多的国家和地区包括美国、俄罗斯、中国、荷兰和澳大利亚。

如何设置自己的Dionaea蜜罐来收集恶意软件样本

如何设置自己的Dionaea蜜罐来收集恶意软件样本。 简介许多安全人员都热衷于恶意软件的逆向工程。在本文中我将教大家设置一个自己的Dionaea蜜罐,来协助我们恶意软件样本的收集工作。本文将主要讨论在Amazon Web Servic

使用VirtualBox,INetSim和Burp建立自己的恶意软件分析实验环境

使用VirtualBox,INetSim和Burp建立自己的恶意软件分析实验环境在本文中,我将使用VirtualBox,INetSim和Burp建立一个恶意软件分析实验环境。该环境将与与主机操作系统和Internet隔离,成为一个独立的虚拟网络。我们将在其中

VPNFilter恶意软件突袭了乌克兰关键基础设施

VPNFilter恶意软件突袭了乌克兰关键基础设施。 就在今天,乌克兰安全局(SBU)对外声称,乌克兰境内的关键基础设施遭到了VPNFilter恶意软件的攻击,而这款恶意软件据说来源于俄罗斯情报机构。根据SBU的描述,安全研究人员在乌克

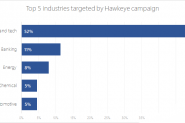

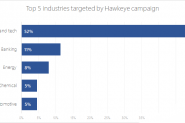

Hawkeye Keylogger - Reborn v8 之恶意软件活动的深入分析

Hawkeye Keylogger - Reborn v8 之恶意软件活动的深入分析。 如今,大部分网络犯罪都是由地下市场助长的,在地下市场,恶意软件和网络犯罪服务是可以购买的。这些市场在深层网络商品化恶意软件运作。即使是网络犯罪新手也

Mquery:带有Web前端的YARA恶意软件查询加速器

搜索特定恶意软件样本很困难?不用怕,今天给大家介绍一款名叫Mquery的工具,它带有友好的Web前端界面,可帮助大家迅速寻找到自己想要的恶意软件样本。多亏了我们的UrsaDB数据库,正是因为有了它,Mquery才可以在一眨眼的功夫给